Métaphore Du Concept De Vecteur De La Criminalistique Informatique Illustration de Vecteur - Illustration du données, concept: 266545628

Division Informatique De La Criminalistique Numérique Concernant Les Preuves Trouvées Dans Les Ordinateurs Et Les Supports De Stoc Illustration Stock - Illustration du sécurité, données: 268755857

Règlement Général Sur La Protection Des Données, Criminalistique Informatique, Concept De Gestion Des Risques De Cybersécurité Avec Des Personnes Minuscules. Ensemble D'illustrations Vectorielles Abstraites De Contrôle De L'information Et De Sécurité.

Amazon.fr - La criminalistique numérique: Manuel de formation - Yusupov, Sabirzhan, Gulomov, Sherzod - Livres

contrôle et sécurité des informations. règlement général sur la protection des données, criminalistique informatique, gestion des risques de cybersécurité. définir une illustration moderne de vecteur plat 11860382 Art vectoriel chez Vecteezy

Division Informatique De La Criminalistique Numérique Concernant Les Preuves Trouvées Dans Les Ordinateurs Et Les Supports De Stoc Illustration Stock - Illustration du ordinateur, identification: 268755855

Panneau de texte indiquant criminalistique. Approche commerciale actions d'infraction fédérale activités illégales punissables par la loi Photo Stock - Alamy

Service De Criminalistique Informatique Glyphe Icône Vecteur Illustration Illustration de Vecteur - Illustration du protection, medias: 235344136

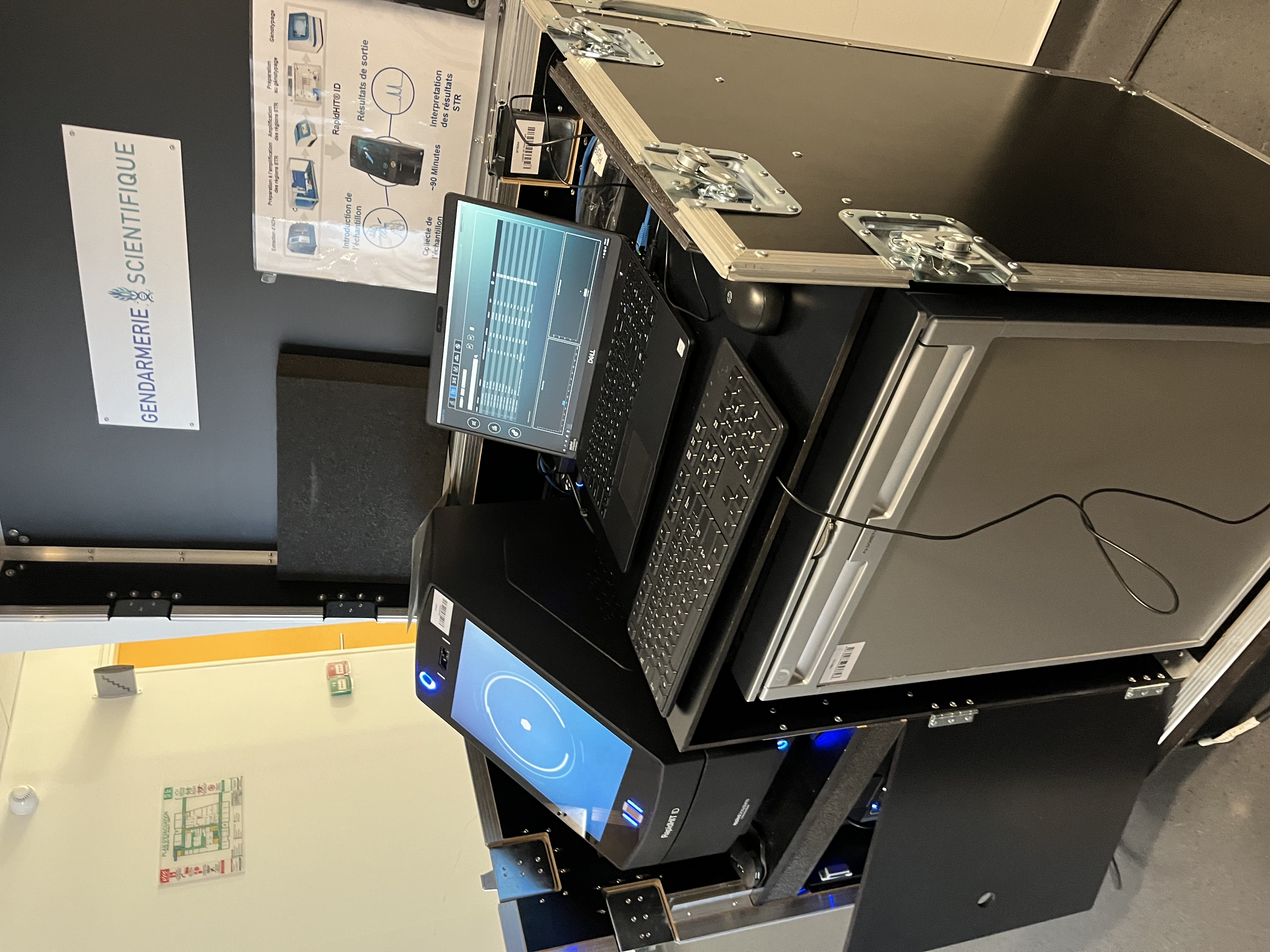

Loi Agent D'exécution Est En Contact Avec La Criminalistique Informatique EXPERT À L'écran. Sécurité Concept Technologique Pour Un Spécialiste Capable D'enquêter Sur Les Incidents De Violation De Données Et De Sécurité. Copier